预警 | Apache Tomcat文件包含漏洞,铱迅漏扫可检测

+ 查看更多

预警 | Apache Tomcat文件包含漏洞,铱迅漏扫可检测

+ 查看更多

发布日期:2020-02-27 00:00:00

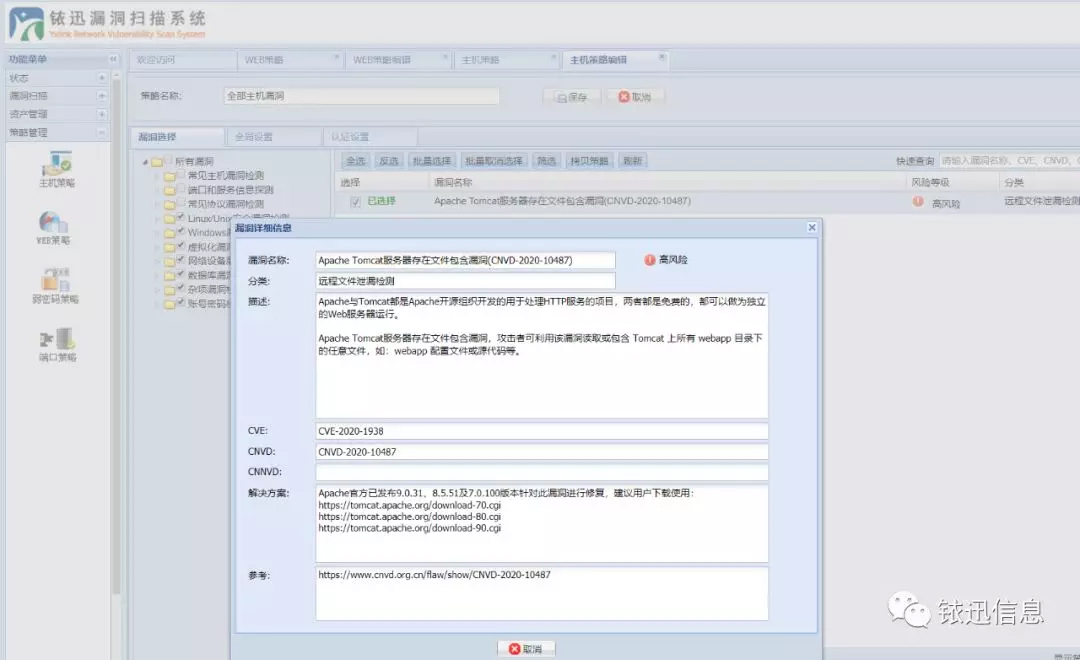

2020年2月20日,国家信息安全漏洞共享平台(CNVD)发布了Apache Tomcat文件包含漏洞(CNVD-2020-10487/CVE-2020-1938)。攻击者利用该漏洞,可在未授权情况下远程读取特定目录下的任意文件。

漏洞描述

Tomcat 是 Apache 软件基金会 Jakarta 项目中的一个核心项目,作为目前比较流行的Web应用服务器,深受 Java 爱好者的喜爱,并得到了部分软件开发商的认可。Tomcat 服务器是一个免费的开放源代码的Web应用服务器,被普遍使用在轻量级Web应用服务的构架中。

Tomcat AJP 协议由于存在实现缺陷导致相关参数可控,攻击者利用该漏洞可通过构造特定参数,读取服务器 webapp 下的任意文件。若服务器同时存在文件上传功能,攻击者可进一步实现远程代码的执行。

漏洞编号

CNVD-2020-10487/CVE-2020-1938

影响范围

Apache Tomcat 6

Apache Tomcat 7

Apache Tomcat 8

Apache Tomcat 9

危害等级

高危

检测方法

铱迅用户请升级NVS规则至最新版本,铱迅NVS可以检测:

NVS规则升级下载地址:

http://www.yxlink.com/index_productservice_index_cateId_32.html,点击规则升级包,选择对应升级包下载后升级。

(注:该规则包支持7084及以上固件版本升级)

南京铱迅信息技术股份有限公司(简称:铱迅信息,英文简称:YXLink)是一家专业从事网络安全产品研发与安全服务的高科技公司,高新技术企业,股票代码:832623。总部位于江苏省南京市中国软件谷,在全国超过20个省市设立分支机构。