预警 | 某移动支付SDK被曝漏洞,铱迅WAF默认可防护

+ 查看更多

预警 | 某移动支付SDK被曝漏洞,铱迅WAF默认可防护

+ 查看更多

发布日期:2018-07-04 09:00:00

2018年7月3日,ID为Rose Jackcode的用户在国外安全社区上http://SECLISTS.ORG曝出,微信支付存在巨大漏洞。微信在JAVA版本的SDK中提供callback回调功能,用来帮助商家接收异步付款结果,该接口接受XML格式的数据,攻击者可以构造恶意的回调数据(XML格式)来窃取商家服务器上的任何信息。一旦攻击者获得了关键支付的安全密钥(md5-key和merchant-Id等),将可以直接实现0元支付购买任何商品。

腾讯方面表示,微信支付技术安全团队已第一时间关注及排查,并于对官方网站上该SDK漏洞进行更新,修复了已知的安全漏洞,并在此提醒商户及时更新。所有使用微信支付官方SDK的商户,并且使用JAVA语言,请及时进行漏洞确认和异常支付排查。

漏洞详情:

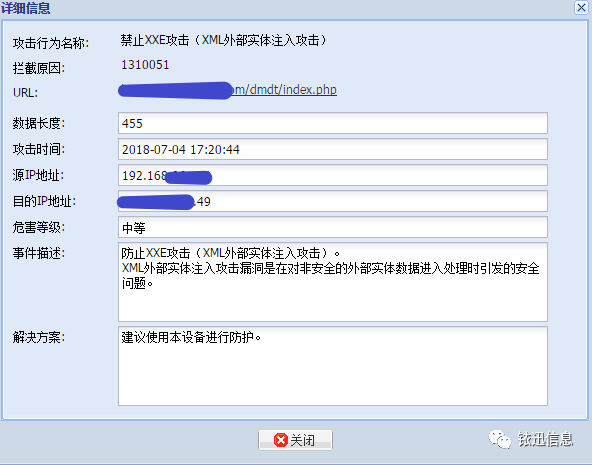

在使用微信支付时,商家需要提供通知网址以接受异步支付结果。问题是微信在JAVA版本SDK中的实现存在一个XXE漏洞。攻击者可以向通知URL构建恶意payload,根据需要窃取商家服务器的任何信息。

XXE漏洞即XML外部实体注入漏洞,它通常发生在应用程序解析XML输入时,没有禁止外部实体的加载,导致可加载恶意外部文件,造成文件读取、命令执行、内网端口扫描、攻击内网网站、发起DOS攻击等危害。简单说就是使用XML后的引用不规范导致的问题。

解决方案:

铱迅WAF针对微信支付SDK存在的XXE漏洞默认检测并防护,铱迅WAF用户无需升级补丁包。

参考链接: